Honeypot: Strategi Keamanan Siber untuk Menangkal Serangan

Dalam dunia digital yang semakin canggih, serangan siber menjadi ancaman nyata bagi individu maupun perusahaan. Hacker terus mencari celah untuk mencuri data, merusak sistem, atau bahkan memeras korban. Salah satu cara untuk melindungi jaringan dan sistem adalah dengan menggunakan teknologi yang dikenal sebagai honeypot. Honeypot tidak hanya berfungsi sebagai alat pelindung, tetapi juga sebagai jebakan cerdas untuk mempelajari pola serangan hacker.

Dengan memanfaatkan honeypot, kamu bisa lebih memahami ancaman siber dan mengambil langkah proaktif dalam melindungi data dan sistem. Artikel ini akan membahas berbagai aspek penting tentang honeypot, sehingga kamu dapat memahami konsep, manfaat, dan cara penggunaannya.

Apa Itu Honeypot

Honeypot adalah salah satu teknologi keamanan siber yang dirancang untuk bertindak sebagai “umpan” atau “jebakan” bagi hacker. Secara sederhana, teknologi ini merupakan sistem atau komponen dalam jaringan yang sengaja dibuat terlihat menarik bagi penyerang, tetapi sebenarnya tidak memiliki data penting atau fungsi operasional yang kritis. Tujuannya adalah untuk memancing perhatian hacker agar mereka fokus pada teknologi ini, sehingga aktivitas mereka dapat dipantau dan dianalisis tanpa mengganggu sistem utama.

Konsep Dasar

Teknologi ini bekerja dengan cara mensimulasikan sebuah sistem atau layanan yang tampak seperti bagian asli dari jaringan, misalnya:

- Server Palsu: Server yang terlihat berisi data penting, seperti kredensial pengguna atau database perusahaan.

- Aplikasi Palsu: Layanan web atau aplikasi yang meniru aplikasi asli untuk menarik serangan.

- Jaringan Virtual: Sebuah jaringan yang dirancang untuk tampak seperti target besar, misalnya lingkungan perbankan atau e-commerce.

Dengan membuat honeypot tampak seperti sistem nyata, penyerang akan mengakses dan mencoba mengeksploitasinya, sehingga aktivitas mereka dapat dideteksi sebelum mencapai sistem utama.

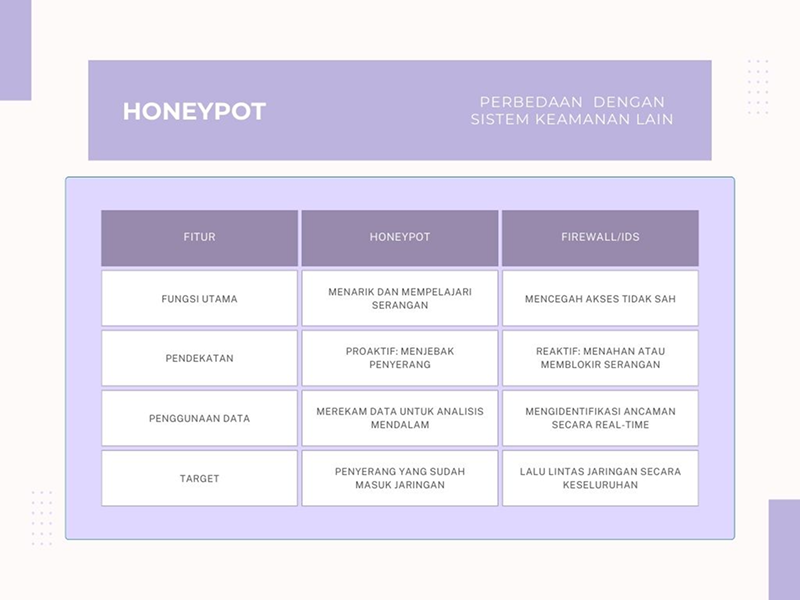

Perbedaan Honeypot dengan Sistem Keamanan Lain

Teknologi ini berbeda dengan alat keamanan siber lainnya seperti firewall atau sistem deteksi intrusi (IDS). Berikut adalah beberapa perbedaannya:

Tujuan Utama

- Deteksi Ancaman: Teknologi ini digunakan untuk mendeteksi serangan yang mungkin tidak teridentifikasi oleh sistem keamanan lainnya.

- Analisis Pola Serangan: Dengan mencatat aktivitas hacker, teknologi ini memungkinkan tim keamanan memahami metode dan alat yang digunakan dalam serangan.

- Meningkatkan Keamanan Sistem: Data dari Teknologi ini membantu memperkuat perlindungan jaringan terhadap ancaman di masa depan.

Fungsi Honeypot

Teknologi ini memiliki peran penting dalam memperkuat sistem keamanan siber. Sebagai teknologi yang dirancang untuk menipu dan mempelajari penyerang, Teknologi ini memberikan manfaat strategis dalam melindungi jaringan dan memahami ancaman yang ada. Berikut adalah penjelasan rinci mengenai fungsi utamanya:

1. Menarik Perhatian Hacker (Decoy System)

Teknologi ini dibuat sedemikian rupa agar terlihat seperti sistem asli yang memiliki data atau layanan penting. Dengan cara ini, hacker cenderung mengarahkan serangannya ke honeypot, sehingga:

- Serangan pada sistem utama dapat diminimalisir.

- Penyerang fokus mengeksploitasi honeypot, memberikan waktu bagi tim keamanan untuk merespons.

Contohnya, teknologi ini dapat dibuat menyerupai server keuangan atau database pelanggan dengan celah keamanan kecil untuk menarik perhatian hacker.

2. Mendeteksi Ancaman Secara Dini

Teknologi ini berfungsi sebagai sistem pendeteksi intrusi tambahan, yang khusus menangkap aktivitas mencurigakan. Teknologi ini dapat mendeteksi:

- Serangan brute force atau peretasan kredensial.

- Eksploitasi celah keamanan pada aplikasi atau server.

- Upaya penyebaran malware di dalam jaringan.

Keuntungan utamanya adalah honeypot dapat mendeteksi ancaman yang tidak teridentifikasi oleh firewall atau sistem deteksi intrusi (IDS).

3. Mempelajari Pola dan Teknik Serangan

Setiap aktivitas yang dilakukan hacker di honeypot akan dicatat secara rinci, termasuk:

- Teknik peretasan yang digunakan, seperti eksploitasi kode atau injeksi SQL.

- Alat dan perangkat lunak yang dipakai penyerang.

- Alur langkah hacker dalam menembus sistem.

Informasi ini membantu tim keamanan memahami pola serangan terkini dan mengembangkan langkah pencegahan yang lebih efektif.

4. Mengurangi Risiko pada Sistem Utama

Dengan menarik perhatian penyerang ke honeypot, risiko pada sistem utama berkurang secara signifikan. Hal ini karena:

- Teknologi ini bertindak sebagai lapisan perlindungan tambahan.

- Serangan dapat diisolasi sebelum mencapai sistem asli.

- Sistem utama memiliki waktu lebih lama untuk memperbaiki celah keamanan.

5. Menguji dan Meningkatkan Keamanan Sistem

Teknologi ini memungkinkan simulasi serangan untuk mengidentifikasi kelemahan sistem tanpa risiko nyata. Contohnya:

- Menguji respons firewall terhadap ancaman.

- Mengevaluasi efektivitas perangkat lunak keamanan lainnya.

Dengan menggunakan data dari honeypot, kamu bisa memperkuat sistem jaringan dan membuatnya lebih tangguh terhadap serangan.

6. Mengumpulkan Data Intelijen Keamanan

Teknologi ini tidak hanya mencatat aktivitas hacker, tetapi juga memberikan wawasan tentang ancaman baru. Data ini bisa digunakan untuk:

- Mengetahui tren serangan yang sedang berkembang.

- Membantu organisasi keamanan siber global dalam mengembangkan strategi perlindungan.

7. Memberikan Bukti Forensik

Hasil pengamatan honeypot dapat digunakan sebagai bukti forensik jika terjadi pelanggaran hukum. Honeypot mencatat:

- Alamat IP penyerang.

- Perintah yang dijalankan dalam sistem.

- Jalur masuk yang digunakan.

Cara Kerja Honeypot

Teknologi ini bekerja dengan cara menarik perhatian hacker dan mencegat serangan yang ditujukan untuk sistem utama. Berikut adalah penjelasan esensial tentang bagaimana honeypot berfungsi:

1. Penciptaan Sistem Palsu

Teknologi ini menciptakan sistem atau layanan yang tampak nyata bagi penyerang, seperti server dengan data sensitif, aplikasi yang rentan, atau jaringan yang tampak memiliki celah keamanan. Namun, pada kenyataannya, Teknologi ini ini tidak berisi data penting atau memiliki fungsi operasional. Semua interaksi dengan teknologi ini dirancang untuk memikat penyerang agar masuk ke dalamnya, bukan ke sistem yang asli.

2. Memancing Serangan

Setelah honeypot dibuat, ia berfungsi sebagai umpan untuk memancing hacker agar menyerang. Karena honeypot dirancang untuk meniru sistem asli, penyerang akan mencoba mengeksploitasi celah atau kelemahan yang mereka percayai ada. Saat penyerang mencoba untuk masuk, semua aktivitas mereka akan tercatat dan dianalisis.

3. Pemantauan dan Pencatatan Aktivitas

Setiap langkah yang dilakukan oleh hacker di dalam honeypot dicatat dengan rinci. Aktivitas yang dipantau mencakup:

- Alat atau teknik yang digunakan untuk mengeksploitasi kelemahan.

- Perintah atau kode yang dijalankan oleh penyerang.

- Upaya untuk mengakses data atau memperluas akses dalam sistem.

- Data yang terkumpul ini memberikan informasi berharga yang bisa digunakan untuk mengidentifikasi metode serangan dan mengembangkan strategi pencegahan.

4. Isolasi dari Sistem Utama

Teknologi ini diisolasi dari sistem utama, sehingga meskipun penyerang berhasil mengeksploitasi honeypot, mereka tidak dapat merusak atau mengakses data sensitif dalam sistem asli. Ini memastikan bahwa serangan tetap terbatas pada honeypot, mengurangi risiko terhadap jaringan utama.

5. Analisis dan Tindak Lanjut

Setelah serangan terekam, tim keamanan menganalisis data yang dikumpulkan dari honeypot. Analisis ini memberikan wawasan tentang ancaman baru, pola serangan, dan alat yang digunakan hacker. Berdasarkan informasi ini, langkah-langkah mitigasi atau perbaikan dapat diambil untuk melindungi sistem utama.

Kelebihan Honeypot

Teknologi ini memiliki beberapa kelebihan yang membuatnya sangat berguna dalam meningkatkan keamanan siber, antara lain:

- Mendeteksi Serangan yang Tidak Terlihat: Teknologi ini dapat menangkap serangan yang tidak terdeteksi oleh sistem keamanan tradisional seperti firewall atau IDS, karena ia berfungsi sebagai umpan yang mengalihkan perhatian hacker.

- Mempelajari Teknik Penyerang: Dengan merekam aktivitas hacker, teknologi ini membantu tim keamanan memahami teknik dan alat yang digunakan penyerang, yang bisa digunakan untuk mengembangkan langkah pencegahan yang lebih baik.

- Isolasi dari Sistem Utama: Teknologi ini dirancang untuk terpisah dari sistem utama, sehingga meskipun diserang, risiko terhadap data atau infrastruktur penting tetap minimal.

- Meningkatkan Keamanan Jaringan: Data yang dikumpulkan dari honeypot bisa digunakan untuk memperkuat pertahanan jaringan secara keseluruhan, karena membantu mengidentifikasi celah atau potensi risiko yang sebelumnya tidak terlihat.

- Sumber Intelijen Keamanan: Teknologi ini menyediakan wawasan berharga tentang ancaman baru, yang bisa digunakan untuk melindungi sistem dari serangan yang sedang berkembang.

Terhindar Dari Serangan Hacker dengan Honeypot

Honeypot adalah alat keamanan siber yang efektif untuk mendeteksi dan menganalisis serangan dengan cara menarik perhatian hacker ke sistem palsu yang terisolasi dari sistem utama. Dengan merekam aktivitas penyerang, Teknologi ini memberikan wawasan berharga mengenai teknik dan alat yang digunakan dalam serangan, serta membantu memperkuat perlindungan jaringan. Selain itu, Teknologi ini berfungsi sebagai penghalang, meminimalkan risiko terhadap sistem utama, dan meningkatkan intelijen keamanan secara keseluruhan.